Apesar de sua enorme escala, a Amazon Web Services (AWS) continua a crescer rapidamente. No quarto trimestre de 2021, as receitas aumentaram 40%, para US$ 17,8 bilhões, e o lucro operacional chegou a mais de US$ 5 bilhões.

Mas à medida que a nuvem se torna mais difundida, pode ser mais difícil manter o crescimento.

“Mais e mais dessas cargas de trabalho viverão na nuvem, mas isso levará tempo e, inevitavelmente, algumas delas provavelmente nunca serão transferidas”, disse o CEO da AWS, Adam Selipsky, na conferência VMworld do ano passado.

A realidade de regulamentações cada vez mais exigentes, especialmente em serviços financeiros na área da saúde, está se mostrando um obstáculo para o crescimento da nuvem.

Segundo o Gartner, cerca de 65% da população mundial terá seus dados cobertos por regulamentos de privacidade. Isso representa um aumento de 10% em 2020. Diante disso, não deve ser surpresa que as empresas ainda vejam os ambientes locais como uma boa opção.

“A última grande barreira para migrar a TI para a nuvem é lidar com os temores compreensíveis do diretor de segurança da informação (CISO) em relação à segurança de dados”, disse Ayal Yogev, CEO e cofundador da Anjuna Security. “Há boas razões para se preocupar; cargas de trabalho e dados executados e armazenados na nuvem pública expõem os dados a muitas pessoas — boas e ruins.”

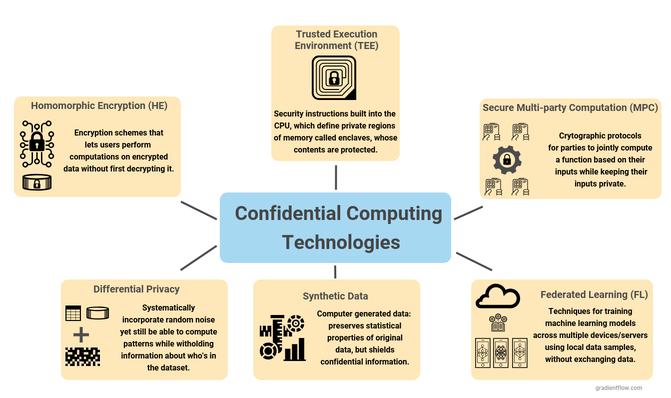

No entanto, existem inovações emergentes em segurança para tornar mais palatável a migração de cargas de trabalho confidenciais para a nuvem. Uma delas é a computação confidencial, que fornece segurança no nível do chip. Tem mostrado muita tração durante os últimos anos.

Also read: 5 Emerging Cloud Computing Trends for 2022

O que é Computação Confidencial?

Simplificando, os dados têm três estados. Pode estar em repouso, em uso ou em trânsito.

É verdade que os dados podem ser criptografados enquanto estão nos dois primeiros estados, mas ainda existem vulnerabilidades quando estão em uso ou sendo processados. A razão é que, antes que o aplicativo possa ser executado, os dados são temporariamente descriptografados, permitindo tempo suficiente para uma invasão.

Para proteger esses dados, é preciso haver outra camada de proteção, incorporada na unidade central de processamento (CPU). Isso é chamado de ambiente de execução confiável (TEE), ou enclave, que usa chaves de criptografia incorporadas. O resultado é que os dados permanecem protegidos enquanto estão na memória.

“A memória e outros recursos serão protegidos por chaves criptográficas que impedem o acesso não autorizado aos dados”, disse Ben Richardson, engenheiro de software sênior da SecureW2. “Criptografar dados na memória significa que eles não podem ser lidos por software não autorizado a fazê-lo… mesmo que o software não autorizado esteja sendo executado no mesmo servidor físico dos dados.”

Em 2016, a Intel lançou o primeiro sistema de computação confidencial com sua plataforma SGX. Desde então, muitos outros grandes fornecedores adotaram a tecnologia, incluindo IBM, Amazon, Advanced Micro Devices, Alibaba, Google e Nvidia.

Also read: The ABCs of Smart Cloud Migration

Por que a computação confidencial é importante

Embora trabalhar com provedores de nuvem terceirizados possa resultar em custos mais baixos, há a questão da confiança e de saber se a empresa está fazendo o suficiente com segurança.

Mas com a computação confidencial, há uma segurança de confiança zero. Ou seja, o provedor de nuvem não tem acesso aos dados porque não há tempo em que falta criptografia. Isso certamente oferece confiança na movimentação de cargas de trabalho para a nuvem.

“A computação confidencial está inaugurando uma nova era para permitir a análise de dados confidenciais sem violar os requisitos de privacidade e confidencialidade”, disse o CEO da Baffle, Ameesh Divatia. “Ele abordará um obstáculo significativo para empresas que desejam migrar para a nuvem, pois impede que os administradores da nuvem visualizem os dados de seus clientes.”

Um relatório do Gartner prevê que, até 2025, cerca de 65% das grandes organizações usarão uma ou mais abordagens de computação que melhoram a privacidade. O relatório destaca que a computação confidencial será uma das mais importantes.

Os desafios e o futuro da computação confidencial

Embora a computação confidencial seja muito promissora, ainda existem alguns problemas persistentes. Por exemplo, pode exigir computação de processamento substancial para habilitá-la.

“Os provedores de nuvem estão criando uma infraestrutura dedicada que oferece suporte à computação confidencial, mas essa abordagem cria uma dependência de hardware que pode restringir a capacidade dos clientes de operar em diferentes provedores de nuvem ou buscar uma estratégia multicloud”, disse Divatia. “Aplicativos existentes e ambientes de banco de dados precisarão ser redesenhado para trabalhar com computação confidencial; embora haja espaço para inovação para minimizar a carga operacional.”

Outro problema é que pode ser complicado configurar e gerenciar. O fato é que você precisa de uma equipe com profundas habilidades tecnológicas.

No entanto, as startups já estão começando a resolver esse problema. E dada a importância da migração para a nuvem, provavelmente haverá mais investimentos em computação confidencial. Definitivamente, ajuda o fato de já haver adoção de grandes fabricantes de chips.

“Com o aumento da consolidação de dados na nuvem e a consequente necessidade de compartilhamento seguro de dados, as organizações precisarão proteger seus dados confidenciais na nuvem com novos modelos de computação que incorporam análises de preservação da privacidade e modelos arquitetônicos inovadores”, disse Divatia.

Read next: Cloud Security Best Practices for 2022