A noção de que um computador quântico pode um dia quebrar o bitcoin está ganhando terreno rapidamente. Isso ocorre porque os computadores quânticos estão se tornando poderosos o suficiente para fatorar grandes números primos, um componente crítico da criptografia de chave pública do bitcoin.

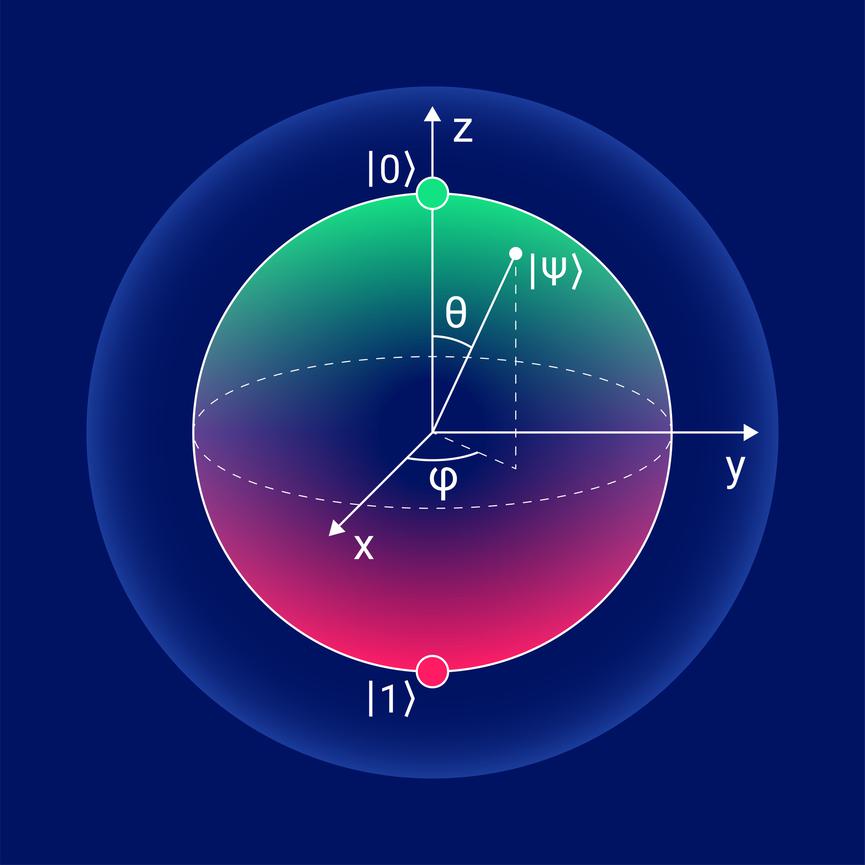

Computadores quânticos dependem do que é conhecido como algoritmo de Shor para conseguir esse feito. O algoritmo de Shor reduz drasticamente o tempo necessário para resolver problemas de fatoração. Também é feito sob medida para a computação quântica, pois explora a "superposição" de estados usados na computação quântica.

Desenvolvendo a criptografia de chave pública

A segurança por trás da criação da carteira e da assinatura da transação é baseada na criptografia de chave pública. O que é criptografia de chave pública?

Vamos começar observando que o protocolo do Bitcoin depende de um Algoritmo de Assinatura Digital de Curva Elíptica (ECDSA) para criar uma chave privada e sua chave pública correspondente. Os usuários de Bitcoin devem saber sobre ambos.

As chaves públicas empregam uma função de hash para criar o endereço público do seu bitcoin (com o que você envia e recebe fundos). Essa chave pública em si deveria ser compartilhada com outros usuários. O fato de os usuários de criptografia se sentirem compelidos a ocultar sua chave pública sugere que o sistema de chaves é inerentemente falho.

As chaves privadas são usadas para assinar e validar transações e, portanto, são mantidas em segredo.

Enquanto a chave pública de um usuário pode ser derivada matematicamente de sua chave privada, as chaves privadas não podem ser derivadas de chaves públicas. Essa “função unidirecional” depende da incapacidade de qualquer computador clássico de facilmente fatorar grandes números primos.

A mágica do algoritmo de Shor

Em 1994, o matemático Peter Shor revelou um algoritmo quântico que pode realmente derivar uma chave privada de uma chave pública. O algoritmo de Shor consegue isso reduzindo o número de etapas necessárias para encontrar os fatores primos de grandes números.

Embora um computador clássico possa reduzir qualquer problema de fator a uma questão de localização de ordem, ele não pode resolver o problema de localização de ordem em si. No entanto, os computadores quânticos são excepcionalmente eficazes para resolver esse problema de localização de pedidos. Isso ocorre porque sua aceleração em relação aos algoritmos clássicos aumenta exponencialmente.

Com o algoritmo de Shor, qualquer pessoa com um computador quântico poderoso o suficiente - aproximadamente 2300 qubits (fonte) - pode reconstituir uma chave privada de sua chave pública correspondente.

Depois que uma chave privada é conhecida, um invasor pode criar uma assinatura digital que pode ser verificada por sua chave pública correspondente. Como você pode suspeitar, isso permite que um invasor acesse os fundos da conta de um usuário. Dependendo da conta, o invasor também pode acessar detalhes adicionais sobre o usuário. Aqui, o roubo de identidade torna-se uma possibilidade muito real.

Discernir quem é vulnerável.

Nos primórdios do Bitcoin, a chave pública de um usuário servia como endereço de recebimento. Como resultado, qualquer pessoa que realizasse uma transação bitcoin poderia visualizar prontamente a chave pública do destinatário.

Especialistas em criptografia logo perceberam, no entanto, que esses endereços de 'pagar para chave pública' (p2pk) poderiam algum dia ser explorados. Em 2010, os usuários de bitcoin começaram a substituir seus endereços p2pk por endereços ‘pay to pubkey hash’ (p2pkh) (usados ainda hoje).

Não é por acaso que endereços p2pkh reutilizados também não devem ser considerados seguros. Depois que alguém transfere fundos de um endereço p2pkh, sua chave pública se torna pública. Consequentemente, muitas carteiras atualmente impedem que os usuários reutilizem um endereço.

Ao todo, cerca de um quarto de todos os bitcoins permanecem nesses dois tipos de endereços (p2pk e p2pkh reutilizado). Essas moedas eventualmente se tornarão altamente vulneráveis a roubo, pois qualquer pessoa com um poderoso computador quântico poderá calcular a chave privada de tal endereço.

Embora a maioria dos investidores de bitcoin não use mais endereços p2pk, eles permanecem vulneráveis a eles de qualquer maneira. Uma vez que um computador quântico publicamente deriva uma chave privada de uma chave pública, o preço do bitcoin provavelmente cairá.

Seqüestro de transação

Um invasor que pode executar um seqüestro de transação (ao vivo) precisará realizar várias tarefas em pouco tempo. Depois de executar o algoritmo de Shor para obter a chave privada, o invasor deve criar, assinar e transmitir a transação conflitante.

Todas essas etapas podem ser alcançadas em pouco tempo se um poderoso computador quântico estiver presente. O resultado será semelhante a um ataque de gasto duplo, com a exceção de que o invasor é o único beneficiário.

Um minerador empreendedor pode combinar esse ataque de sequestro de transação com um ataque de mineração egoísta. Com poder de computação quântica suficiente, um minerador poderia criar sua própria cadeia secreta e publicar blocos seletivamente na cadeia pública.

Ao fazer isso, o invasor quântico causará uma reorganização da cadeia pública (uma reversão da cadeia). Nesse cenário, o invasor adquire todos os fundos e bloqueia as recompensas contidas em todas as transações gastas - nas transações agora substituídas.

Raiz principal e visibilidade da chave pública

Os usuários de Bitcoin que procuram manter suas transações privadas podem ser frustrados por empresas como Glassnode e Chain Analysis. Essas empresas acessam e compilam os logs do mempool de um nó, visualizando as chaves públicas de cada transação no processo.

As chaves públicas podem se tornar públicas novamente em breve. Uma atualização de bitcoin chamada Taproot visa tornar todas as chaves públicas visíveis no blockchain. A base para esta atualização é tornar as transações de bitcoin mais flexíveis (como permitir o uso de novos tipos de assinatura).

Ao tornar as chaves públicas visíveis, é claro, o Taproot aumentará a vulnerabilidade quântica do bitcoin. Os críticos questionam a justificativa para tal atualização, já que o bitcoin funciona principalmente como uma reserva de valor.

Sem soluções fáceis

Dados esses desafios, parece justificável exigir que todos os bitcoins se movam para um novo endereço p2pkh. Além das complicações legais que isso pode acarretar, é improvável que sirva como uma solução de longo prazo.

Os computadores quânticos eventualmente se tornarão rápidos o suficiente para superar as proteções p2pkh também. Em vez disso, instituir criptografia resistente a quantum parece ser a opção mais viável para enfrentar esse desafio.

Quantum Resistant Ledger (QRL) está desempenhando um papel fundamental neste processo. A criptomoeda incorpora um esquema de assinatura baseado em hash resistente a quantum chamado XMSS (eXtended Merkle Signature Scheme). Se necessário, o QRL também pode atualizar esse esquema de assinatura sem comprometer sua segurança.

No entanto, a QRL não criou simplesmente uma blockchain pós-quântica independente. Ela também criou a enQlave, uma carteira ethereum que protege qualquer saldo de token ether ou erc20 contra roubo quântico. Esta inovação incorpora a verificação de assinatura XMSS no ethereum.

Peter Waterland fundou a QRL depois de concluir que os computadores quânticos representam uma ameaça mortal para as criptomoedas.

Nota final

Tentar corrigir esses problemas antes que os computadores quânticos cheguem é um pouco inebriante. É análogo a reconstruir o motor de um carro enquanto o motor está funcionando e descendo a ladeira. No sopé da colina, o carro cairá de um penhasco se você não terminar a tempo. A implementação do Taproot é semelhante a ter o acelerador preso ao mesmo tempo.

Os investidores de Bitcoin que acreditam que a computação quântica continua sendo uma ameaça distante correm o risco de serem pegos de surpresa pela tecnologia.

A computação quântica já avançou rapidamente, muito mais rápido do que muitos cientistas previram. E como as empresas de tecnologia continuam investindo milhões de dólares em pesquisa e desenvolvimento, nada pode ser dado como garantido.

Para os investidores em criptomoedas que pretendem adotar uma abordagem proativa em relação à segurança do blockchain, as soluções que apresentam criptografia pós-quântica parecem ser sua melhor aposta a longo prazo.

Atualmente, a Quantum Resistant Ledger é a única empresa blockchain que se move com credibilidade nessa direção. Junte-se à discussão sobre o futuro da criptografia pós-quântica hoje em nosso canal do Discord.

Veja mais de Benzinga

© 2021 Benzinga. com. A Benzinga não oferece assessoria de investimentos. Todos os direitos reservados.