Ah, l'éternelle question : devez-vous protéger votre appareil iOS avec un mot de passe ? D'une part, le fait de savoir que vos données sont probablement à l'abri des regards indiscrets rend le transport de votre téléphone et de votre tablette moins inquiétant ; d'autre part, devoir taper un code à chaque fois que vous voulez consulter votre courrier électronique ou passer un appel téléphonique peut rapidement devenir ennuyeux.

Apple, pour sa part, ne contribue pas à faciliter ce choix pour les consommateurs : Méthodes de

contournement

l'écran du mot de passe ou

le contourner complètement

ne cessent d'être découverts, et bien que la société fournisse généralement des correctifs assez rapidement, ces failles de sécurité n'inspirent pas confiance dans la capacité d'iOS à protéger nos données.

De plus, les codes d'accès semblent inflexibles et parfois même incompatibles avec la façon dont nous utilisons nos appareils. J'ai arrêté de compter le nombre de personnes qui m'ont demandé pourquoi iOS n'utilise pas la géolocalisation pour activer automatiquement les codes d'accès lorsque, par exemple, vous quittez votre maison, où vous n'avez pas besoin d'autant de protection. Et lorsque vous laissez votre appareil verrouillé par mot de passe à la portée d'un tout-petit, vous pouvez découvrir assez rapidement que les moyens de dissuasion d'Apple ne sont pas exactement conçus pour les enfants curieux.

Un regard dans les coulisses

En apparence, par conséquent, les codes d'accès ne sont guère plus que des gardiens de vos appareils et, par conséquent, des données qui y sont stockées. Comme un agent de sécurité vigilant, iOS devient de plus en plus méfiant lorsque des codes incorrects sont saisis, et il nécessite des pauses de plus en plus longues entre les tentatives jusqu'à ce que, après avoir compté dix essais, il verrouille l'appareil pour de bon ou, selon vos paramètres, efface complètement les données.

Si la sécurité d'un appareil iOS ne consistait qu'en un mot de passe, le système serait alors inefficace. Il est relativement facile pour un hacker expérimenté de contourner ce mécanisme de verrouillage en téléchargeant le contenu de la mémoire flash de votre appareil et, grâce à des outils logiciels prêts à l'emploi,

accéder à chaque octet en quelques secondes.

Par conséquent, Apple, un

conscient que son appareil mobile serait probablement emporté (et perdu dans) toutes sortes de lieux publics, la sécurité intégrée directement dans son matériel, créant une subtile interaction de technologies dans laquelle les codes d'accès jouent un rôle petit mais crucial.

Cryptage pour tous

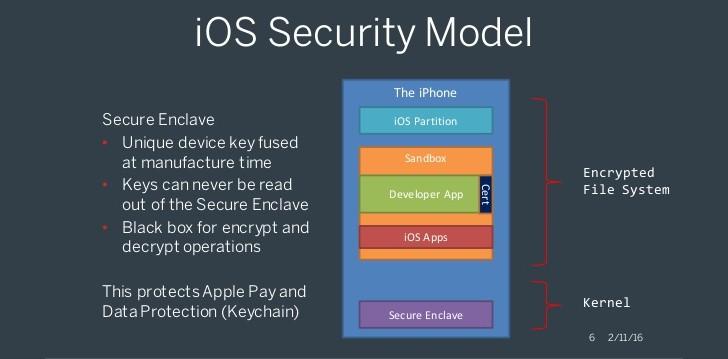

La sécurité iOS commence lors de la fabrication, lorsqu'un code de cryptage unique est intégré à chaque appareil.

La sécurité de l'iPad et de l'iPhone commence à l'usine, où deux codes spéciaux sont gravés directement dans le matériel ; le premier est un code unique à chaque appareil, tandis que le second code change d'une gamme de produits à l'autre. Ainsi, par exemple, chaque iPhone 5 aura son propre code unique, plus un code qui l'identifie comme un iPhone 5.

iOS utilise ces codes, ainsi qu'un peu de données aléatoires appelées

entropie

, pour générer une clé cryptographique maîtresse, qui est ensuite stockée dans une zone mémoire dédiée appelée

stockage effaçable

. Même si les codes matériels ne changent jamais, l'entropie garantit que ce processus, qui se produit chaque fois que vous restaurez votre appareil, aboutit à une clé différente à chaque fois.

Par la suite, chaque fichier créé sur l'appareil est crypté avec une clé distincte dérivée en partie du maître ; étant donné que les appareils iOS prennent en charge le chiffrement directement dans le matériel, ce processus est généralement rapide et transparent pour l'utilisateur et génère des fichiers inintelligibles sans la clé principale.

Si jamais vous avez besoin d'effacer complètement un appareil, par exemple parce qu'il a été volé, parce que vous le vendez à quelqu'un d'autre ou simplement parce que vous réinstallez iOS, tout ce que le système d'exploitation doit faire est d'effacer le stockage effaçable , et voilà

:

Toutes les données stockées sur le disque de l'appareil deviennent inutilisables, même si elles sont techniquement toujours là. Lorsque vous installez une nouvelle copie du système d'exploitation, une nouvelle clé principale est générée et le processus recommence.

Cette approche basée sur le stockage est importante pour deux raisons : premièrement, elle est relativement rapide et efficace, ce qui peut faire gagner du temps à un moment critique si, par exemple, il n'y a qu'une petite fenêtre d'opportunité pour effacer le contenu de l'appareil lorsqu'un voleur l'allume pour voir si ça marche. Deuxièmement, cela aide à prolonger la durée de vie de la mémoire flash de l'appareil, qui ne peut être écrite qu'un certain nombre de fois avant qu'elle ne commence à tomber en panne.

Entrez le mot de passe

Bien qu'utile ce schéma de sécurité peut être lorsqu'un effacement rapide est demandé, il ne

ne pas

protégez vos données des regards indiscrets, car la clé utilisée pour déchiffrer les données est stockée directement sur l'appareil, où un pirate informatique qualifié pourrait facilement la récupérer.

C'est là que le code d'accès entre en jeu : lorsque vous activez le verrouillage par code d'accès, une technologie appelée Protection des données entre en jeu, provoquant la génération d'une nouvelle clé de cryptage ; c'est utilisé

pour encoder certains fichiers qui ont été marqués comme étant d'importance critique par le système d'exploitation, comme votre trousseau, ainsi que par des applications individuelles.

Surtout, le mot de passe lui-même est utilisé dans le cadre de la clé de cryptage, puis supprimé lorsque l'appareil se verrouille plus tard. De cette façon, iOS devient physiquement incapable de déchiffrer les données jusqu'à ce que l'utilisateur ressaisisse le mot de passe.

Étant donné que le mot de passe n'est stocké nulle part sur l'appareil, le seul moyen de déchiffrer les données sans lui est d'utiliser une approche par force brute : c'est-à-dire d'essayer tous les codes possibles jusqu'à ce que vous trouviez le bon.

Les codes d'accès à quatre chiffres sont faciles à mémoriser… et faciles à casser.

Le fait que le code d'accès ne soit pas stoc

ké sur votre appareil est d'ailleurs la raison pour laquelle Apple ne peut pas vous aider si vous avez perdu votre code d'accès, et pourquoi iOS ne peut pas désactiver automatiquement les codes d'accès lorsque vous êtes à l'intérieur de votre maison : Le code de déverrouillage que vous choisissez est physiquement requis pour crypter les données, et il n'est jamais stocké sur l'appareil. Tout arrangement contraire, même au nom de la commodité, introduirait une vulnérabilité de sécurité massive et annulerait efficacement tout avantage offert par un tel cryptage en premier lieu.Le maillon faible

Malheureusement, la dépendance des codes d'accès à l'intervention humaine en fait le maillon le plus faible du système de protection iOS. Les gens sont notoirement mauvais pour choisir la sécurité plutôt que la commodité, et beaucoup d'entre nous affaiblissent involontairement la sécurité de nos données par de mauvaises pratiques d'« hygiène de sécurité ».

Par exemple, iOS exige par défaut des codes d'accès à quatre chiffres, que la plupart des gens choisissent car ils sont plus faciles à saisir d'une seule main sur le grand clavier numérique. Selon

Le livre blanc d'Apple sur la sécurité

, un attaquant malveillant qui accède au contenu d'un appareil pourrait vaincre un code d'accès à quatre chiffres en un peu plus d'une minute, en utilisant rien de plus sophistiqué qu'un simple programme qui essaie les 10 000 combinaisons possibles.

Mais c'est pire—

des études ont montré

que de nombreuses personnes choisissent des codes d'accès extrêmement faibles comme « 0000 » et « 1234 », donnant aux pirates potentiels un moyen d'attaque facile. En fait, il y a plus d'une chance sur cinq qu'ils puissent accéder à votre téléphone en seulement cinq tentatives, simplement en devinant les choix les plus courants.

Choisir de meilleurs codes d'accès

Il est possible d'utiliser le clavier numérique avec des codes d'accès de plus de quatre chiffres, à condition qu'ils soient entièrement composés de chiffres.

Heureusement, il ne faut pas beaucoup d'efforts pour augmenter considérablement la sécurité de vos codes d'accès. Pour commencer, si vous aimez les codes numériques car ils sont faciles à saisir à l'aide du clavier à l'écran, vous serez heureux de savoir qu'iOS utilise le même mécanisme de saisie même si vous choisissez un code de plus de quatre chiffres. Pour l'activer, ouvrez l'application Paramètres et accédez à

Général

, puis touchez

Code de verrouillage

, où vous pouvez tourner

Code d'accès simple

désactivé. Si vous activez maintenant les codes d'accès et en choisissez un qui est composé

seul

de chiffres, iOS fournira le clavier numérique lorsque vous essayez de déverrouiller votre appareil.

Bien sûr, cela indique également aux attaquants que votre code est un nombre, ce qui leur donne une longueur d'avance pour le casser ; cependant, chaque chiffre supplémentaire décuple le temps nécessaire pour une attaque par force brute, ce qui est certainement

beaucoup

mieux que rien. Par exemple, selon les estimations d'Apple, un code à six chiffres nécessiterait environ 22 heures pour se briser, tandis qu'un code à neuf chiffres pourrait être brisé.

seul

en deux ans et demi.

Cela m'amène à un point crucial : un code d'accès n'est pas une solution magique qui protège vos données pour l'éternité.

vous fait gagner du temps

avant que ces données ne tombent entre de mauvaises mains. Avec suffisamment de temps et de ressources, presque tous les mécanismes de chiffrement peuvent être vaincus ; ainsi, votre objectif devrait être de choisir un mot de passe dont la longueur vous donne suffisamment de temps pour neutraliser les effets de la perte de vos données.

Acheter du temps

Par exemple, votre voleur de variétés de jardin allumera très probablement un appareil volé dès que possible pour s'assurer qu'il fonctionne, et cherchera peut-être un score rapide comme vos informations d'identification bancaires en ligne. Dans ce cas, même un mot de passe à quatre chiffres non trivial vous donnera suffisamment de temps pour vous connecter à Find My iPhone et effacer à distance le contenu du téléphone bien avant que le voleur ne puisse mettre la main dessus.

Les criminels plus sophistiqués, en revanche, sortiront immédiatement n'importe quelle carte SIM et n'allumeront l'appareil que bien hors de portée des points d'accès sans fil ouverts, gagnant ainsi tout le temps du monde pour se frayer un chemin dans vos données personnelles. Dans ce cas, votre choix de mot de passe doit être proportionné à la durée pendant laquelle vous souhaitez que les informations sur l'appareil restent inaccessibles.

Par exemple, un code d'accès numérique à six chiffres vous donnera probablement suffisamment de temps pour réinitialiser tous vos mots de passe critiques, comme ceux que vous utilisez pour accéder à vos comptes de messagerie et sites Web bancaires.

Si, d'un autre côté, vous conservez des données confidentielles sur l'appareil qui pourraient rester « à chaud » pendant des années (des documents juridiques, par exemple), un long code d'accès alphanumérique peut être nécessaire pour vous assurer que vous avez au moins

a essayé

d'appliquer une bonne norme de diligence pour assurer la sécurité de ces informations.

Trouver le bon équilibre entre commodité et sécurité n'est pas si difficile une fois que vous comprenez comment fonctionnent les codes d'accès ; On peut probablement compter sur Apple pour corriger rapidement les nouvelles vulnérabilités trouvées dans son système d'exploitation, mais vos appareils ne seront aussi sécurisés que les codes de verrouillage que vous choisissez.

Après tout, comme

les concepteurs d'armes nucléaires ont découvert

, le mécanisme de sécurité le plus sophistiqué est facilement défait par le type de combinaison

un personnage d'une satire de science-fiction garderait dans ses bagages

.