Les plates-formes technologiques - Facebook, Apple, Amazon et Google - qui jouent un rôle si central dans notre vie quotidienne trop grande et puissante?Protégent-ils adéquatement nos données personnelles?Utilisent-ils injustement leur pouvoir pour restreindre les concurrents et étendre leur portée à d'autres marchés?Ces questions sont débattues dans la société, dans les agences antitrust, dans les tribunaux et au Congrès.Beaucoup soutiennent que nous devons utiliser nos lois antitrust actuelles ou adopter une nouvelle législation pour briser ces entreprises, limiter leur capacité à faire de nouvelles acquisitions et à examiner plus attentivement la façon dont ils traitent avec ceux qui comptent sur leurs plateformes pour annoncer ou vendre.

Stephanie K.Bousculade

Fellow - Gouvernance Studies

Rédacteur en chef - Lawfare

Bill Baer

Visiting Fellow - Gouvernance Studies

Twitter@billbaer50D'autres, y compris les plateformes elles-mêmes et leurs défenseurs, le voient différemment.Ils soutiennent que l'intervention - par les agences antitrust ou le congrès - menace de tuer l'oie qui a pondu l'œuf doré. At a time when many think we need stronger privacy protections and cybersecurity practices, certain companies argue that they are successful because they protect our privacy and cybersecurity better than any outcome resulting from antitrust litigation, regulation, or congressional action.Ils soutiennent également que la restriction de certaines pratiques prétendument anticoncurrentielles ou la rupture de ces entreprises céderait le terrain à nos adversaires comme la Chine, qui défend ses propres plateformes technologiques, et pourrait ainsi affaiblir considérablement notre sécurité nationale.

La table ronde de Brookings

Pour explorer ces différences apparemment frappantes de vue, nous avons récemment réuni un groupe diversifié de parties prenantes du monde universitaire, de la société civile, de l'industrie et du gouvernement dans les domaines de l'antitrust, de la vie privée, de la cybersécurité et de la sécurité nationale pour une table ronde de la règle de la maison Chatham.La question que nous avons posée était de savoir s'il existe des tensions inconciliables entre l'application antitrust et la promotion de la concurrence d'une part, et la protection de notre vie privée, la gardée contre les menaces contre notre cybersécurité, et la défense de notre pays contre les acteurs étrangers hostiles de l'autre.

Nos plats à emporter

Après une discussion respectueuse et informative, nous deux - l'un avec une formation en cybersécurité et l'autre un ancien exécuteur de la compétition - est venu convaincu que la tension est réelle mais pas irréconciliable.Voici nos plats à emporter:

Premièrement, l'application de la concurrence - en particulier lorsqu'elle est dirigée vers le pouvoir monopole - a historiquement servi à.S.Bien intérêts, y compris dans les domaines technologiques. In 1956, AT&T settled an antitrust case with the U.S. Department of Justice resulting in AT&T’s release of its transistor patents and exclusion from entering the computer industry, which allowed other companies to innovate on these technologies and ushered in major advances in semiconductors. Twenty-six years later, the court-ordered breakup of AT&T enhanced competition in the long-distance telephone market and facilitated competition in the nascent wireless industry.

Nous notons également que l'application antitrust n'est pas le seul outil pour assurer des marchés compétitifs.Les avantages de la concurrence peuvent être obtenus en dehors du palais de justice par le biais d'une législation ciblée du Congrès et d'une réglementation des agences, qui, parfois, peuvent suivre un litige ou des règlements antitrust antérieurs. As explained by Professor Randy Picker, in the years following the breakup of AT&T into the regional Bell operating companies (often called the RBOCs or Baby Bells), the FCC auctioned off spectrum licenses that resulted in “roughly 400 million US wireless connections” by the end of 2016. While AT&T would otherwise have been the “leading potential buyer of the spectrum,” the breakup created an environment where the RBOCs were competitors of AT&T for those licenses.De même, les règles de 2004 de la FCC permettant aux consommateurs de transférer facilement leurs numéros de téléphone fixe et de téléphone portable lors de la commutation des opérateurs ont déclenché une concurrence sans précédent entre les opérateurs à longue distance et les opérateurs mobiles. In short, regulation, whether ex-post or ex-ante, can serve as a complement to antitrust enforcement and needs to be part of the solution to problems associated with tech platform dominance.

De plus, l'absence d'une loi fédérale complète sur la vie privée, comme l'a écrit notre collègue Cam Kerry, contribue au pouvoir de marché persistant des plateformes technologiques.En l'absence de réglementation fédérale, chaque entreprise a, avec peu de limites, créé ses propres politiques sur la collecte, le partage et le transfert d'informations personnelles sur leurs utilisateurs.Mais les effets du réseau inclinent les règles du jeu en faveur des grandes plates-formes, ce qui signifie qu'ils peuvent collecter d'immenses quantités de données, renforçant leur statut dominant sur des plates-formes moins établies et nouvellement formées.Ces entreprises exigent fréquemment que les vendeurs sur leurs plateformes adhèrent à leurs règles de confidentialité et d'accès, même lorsque de telles règles ont l'effet, qu'ils soient prévus ou non, de limiter la concurrence et le renforcement de la domination des plateformes.En l'absence des exigences du gouvernement, les normes imposées par l'entreprise peuvent avoir un sens, car elles peuvent empêcher certains abus de confidentialité dans l'écosystème de l'application.Mais une législation fédérale complète sur la vie privée - établir des garde-corps légaux pour toutes les sociétés de la collecte, de la vente et du partage des données - atténuerait les préoccupations de la concurrence qui surviennent lorsque les plates-formes dominantes agissent comme des gardiens seuls pour imposer leurs propres exigences de confidentialité à d'autres sociétés.De plus, la législation fédérale complète de la vie privée, en plus d'empêcher les entreprises de collecter des données sans rapport avec le service ou les informations fournies, pourrait aborder les circonstances où il existe des raisons légitimes pour un fournisseur d'applications tiers pour accéder aux données des utilisateurs qui seraient autrement interdites par un tiersplate-forme dominante.Une application de rencontres, par exemple, peut souhaiter obtenir des informations pour faciliter sa capacité à effectuer des chèques de délinquant sexuel et à vérifier l'âge de ses clients.

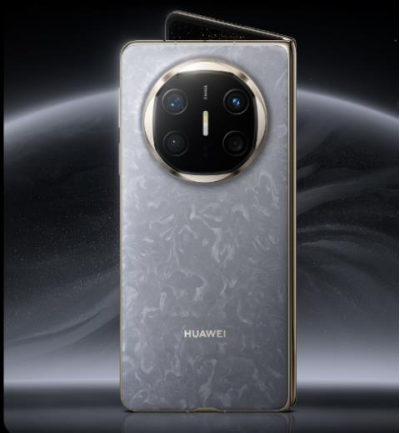

Pour être clair, nous reconnaissons que les acteurs étrangers tels que la Chine ne partagent pas notre engagement envers la concurrence en tant que principe fondamental de l'état de droit et peuvent bien essayer de profiter de tout résultat antitrust qui limite ce que vous.S.Les plateformes technologiques peuvent faire.Même si la Chine a récemment pris l'application et d'autres actions contre ses propres plates-formes dominantes, ses intentions et sa direction globale ne sont pas encore claires.En tant que tel, il est important de se prémunir contre tous les acteurs étrangers qui peuvent profiter des exigences de partage de code ou d'interopérabilité pour faciliter les attaques de logiciels malveillants, les violations de données, la surveillance ou l'espionnage économique.Mais il est toujours possible de légiférer - et de plaider - des objets qui facilitent la concurrence et de mettre en place des garde-corps contre les menaces de sécurité nationale.Les garanties peuvent être mises en place sans sacrifier les principes de compétition.Le président Biden, par exemple, a récemment signé la Secure Equipment Act, qui empêche la FCC d'autoriser «les dispositifs de radiofréquence qui présentent un risque de sécurité nationale."L'effet de la loi est de vous empêcher.S.Les plateformes technologiques étant obligées d'interopérer ou de transférer des données à des fournisseurs comme Huawei ou ZTE qui peuvent avoir des liens avec le gouvernement chinois.Nous avons également récemment vu la FCC interdire China Telecom, via son u.S.filiale China Telecom Americas, de la fourniture de services de télécommunications dans le U.S.En révoquant sa licence d'article 214.Tandis que le processus de licence de l'article 214 a été conçu pour protéger le u.S.Marché du comportement anticoncurrentiel par un transporteur ayant un pouvoir de marché dans un pays étranger, la révocation de la FCC est partiellement fondée sur la sécurité nationale, la règle de la loi et les problèmes de cybersécurité impliquant le gouvernement chinois.

Contenu connexe

The Biden administration takes an overdue first step to foster competition

Bill BaerThe oracle at Luxembourg: The EU Court of Justice judges the world on surveillance and privacy

Cameron F. KerryWill 5G mean airplanes falling from the sky?

Tom WheelerNotre table ronde nous a également convaincus qu'il est possible de protéger la sécurité nationale et les intérêts de cybersécurité sur les plateformes technologiques sans sacrifier la concurrence entre les produits et services destinés aux consommateurs.Nous pouvons et devons distinguer les éléments de la conception du système et de l'App Store, l'accès aux exigences et les interdictions qui protègent les consommateurs contre la fraude, les logiciels malveillants et d'autres types de menaces de cybersécurité de ceux qui inhibent indûment les connaissances et le choix des consommateurs.Le juge Yvonne Gonzalez Rogers, par exemple, a récemment statué dans l'Epic V.Affaire Apple qui, en vertu de la loi de Californie, Apple ne peut pas empêcher les développeurs d'offrir ou d'informer les utilisateurs des options de paiement tierces existant en dehors du système de paiement intégré à l'App Store Apple App Store.Alors que la décision du juge Rogers est actuellement en appel, elle n'a pas crédité ou trouvé des problèmes de sécurité légitimes à l'appui des exigences et de la conduite anti-étage d'Apple, comme elle l'a fait lorsqu'elle a évalué et rejeté d'autres réclamations antitrust faites par Epic relatives aux autres exigences de l'App Storeimposé par la pomme.

Nous ne devons pas non plus supposer que nous sommes confrontés à un choix binaire entre un environnement «Wild West» où les consommateurs chargent librement n'importe quelle application sur leurs téléphones sans la gouvernance et la protection fournies par les magasins d'applications ou un environnement où une seule application sur un appareil fournit que la gouvernanceet la protection.Nous reconnaissons que les magasins d'applications jouent un rôle très important dans la protection des consommateurs contre la fraude, les violations de la confidentialité et une gamme de menaces de cybersécurité, dont certaines ne peuvent être accomplies que par l'examen humain des applications tierces.Nous reconnaissons également qu'il existe des différences de confidentialité et de sécurité entre les magasins d'applications existants et que les consommateurs, pour la plupart, bénéficient ou souffrent de diverses pratiques de confidentialité et de sécurité qui viennent avec l'App Store au téléphone qu'ils achètent.

Tout cela dit, il est peut-être possible que les magasins d'applications concurrents existent sur les appareils et fournissent aux consommateurs des protections de cybersécurité nécessaires et les avantages d'une concurrence accrue sur les plateformes dominantes.En tant que point de départ, nous devons envisager d'établir des normes de référence pour les magasins d'applications axés sur la lutte contre un large éventail de menaces et de préjudices, qui incluent des logiciels malveillants;fraude ou escroqueries où les utilisateurs téléchargent à tort une application de clone;et le contenu qui peut techniquement être «sûr», mais les utilisateurs peuvent trouver répréhensible dans le contexte de ce qu'ils s'attendent à ce qu'une application particulière fasse.Bien que l'affichage d'images nues puisse être appropriée dans un cadre d'application médicale, il serait inapproprié ou importun dans d'autres contextes - comme les applications commercialisées pour les enfants.), avec son expérience considérable dans l'exécution des processus multipartites, pourrait prendre l'initiative du développement d'un cadre pour les normes.Nous imaginons qu'un tel cadre intégrerait un processus d'examen humain complet qui, tel qu'il est précédemment référencé, est nécessaire pour répondre à diverses menaces et préjudices.Nous reconnaissons également que l'environnement de menace évolue constamment et que la sécurité n'est pas une propriété statique.Les plateformes doivent répondre aux nouvelles cybermenaces, ce qui pourrait inclure des modifications à l'examen des applications.Nous devons donc explorer comment nous assurer que tous les magasins d'applications maintiennent à la fois des normes et des pratiques de sécurité établies et aborder de nouvelles menaces.

Enfin, nous partageons le point de vue de notre collègue Tom Wheeler, que ceux qui soutenaient que les principes de concurrence sont fondamentalement en contradiction avec d'autres intérêts nationaux légitimes n'ont pas fait valoir leur dossier.Une récente lettre signée par d'éminents experts de la sécurité nationale déclare que «les risques du Congrès sapant l'avantage clé de l'Amérique vis-à-vis de la Chine en poursuivant une législation nationale qui menace de vous entraver.S.les entreprises et leur capacité à poursuivre une telle innovation », et plaide pour plus d'études avant que le Congrès ne considère toute législation qui réglementerait ou limiterait les comportements d'une réussite.S.plates-formes technologiques.Mais ces défenseurs ignorent les vastes audiences sur ces questions détenues au cours des 18 derniers mois par les deux chambres, et ils n'offrent pas de suggestions constructives sur une voie appropriée à suivre pour répondre aux préoccupations légitimes concernant les conséquences pour les consommateurs et la concurrence de la domination de la plate-forme technologique.

Comme nous l'avons déjà noté, le u.S.Par le gouvernement, le gouvernement a été en mesure de répondre aux préoccupations du pouvoir de monopole, y compris la rupture des entreprises qui ont abusé de leurs positions dominantes, sans sacrifier d'autres valeurs, nous détenons.Il n'y a aucune raison, aucune, que nous ne pouvons pas faire ça ici. A constructive path forward does, however, requireplates-formes technologiques to provide, in good faith, their cybersecurity expertise to policymakers while simultaneously being open to regulation that, in the interests of promoting competition and protecting consumer privacy, may weaken their market power.L'alternative peut entraîner des résultats législatifs et judiciaires qui ne sont pas à leur goût.

Amazon, Apple, AT&T, Facebook, and Google are general, unrestricted donors to the Brookings Institution.Les résultats, les interprétations et les conclusions publiés dans cette pièce sont uniquement ceux des auteurs et non influencés par aucun don.