Ah, la eterna pregunta: ¿Debería proteger su dispositivo iOS con un código de acceso? Por un lado, el conocimiento de que presumiblemente sus datos están a salvo de miradas indiscretas hace que llevar su teléfono y tableta sea menos preocupante; por otro lado, tener que introducir un código cada vez que desee revisar su correo electrónico o hacer una llamada telefónica puede volverse rápidamente molesto.

Apple, por su parte, no está ayudando a facilitar esta elección a los consumidores: métodos para

evitando

la pantalla del código de acceso o

evadirlo por completo

siguen siendo descubiertos, y aunque la compañía generalmente proporciona parches con bastante rapidez, estos agujeros de seguridad no infunden confianza en la capacidad de iOS para mantener nuestros datos seguros.

Además, las contraseñas parecen inflexibles y, a veces, incluso incompatibles con la forma en que usamos nuestros dispositivos. Dejé de contar la cantidad de personas que me preguntaron por qué iOS no usa la geolocalización para activar automáticamente las contraseñas cuando, por ejemplo, sales de tu casa, donde no necesitas tanta protección. Y cuando deja su dispositivo bloqueado con contraseña al alcance de un niño pequeño, puede descubrir con bastante rapidez que los elementos de disuasión de Apple no están diseñados exactamente pensando en los niños curiosos.

Una mirada entre bastidores

En la superficie, por lo tanto, los códigos de acceso actúan como poco más que guardianes de sus dispositivos y, por lo tanto, de los datos almacenados en ellos. Como un guardia de seguridad atento, iOS se vuelve cada vez más sospechoso cuando se introducen códigos incorrectos y requiere pausas cada vez más largas entre intentos hasta que, después de contar diez intentos, bloquea el dispositivo para siempre o, según la configuración, borra todos los datos.

Sin embargo, si la seguridad de un dispositivo iOS consistiera en nada más que un código de acceso, el sistema sería ineficaz. Es relativamente fácil para un pirata informático experto eludir este mecanismo de bloqueo descargando el contenido de la memoria flash de su dispositivo y, gracias a las herramientas de software listas para este propósito,

obteniendo acceso a cada byte en cuestión de segundos.

Por lo tanto, Apple, un

Ware que su dispositivo móvil probablemente sería llevado (y perdido) a todo tipo de lugares públicos, incorporó la seguridad directamente en su hardware, creando una interacción sutil de tecnologías en las que los códigos de acceso juegan un papel pequeño pero crucial.

Cifrado para todos

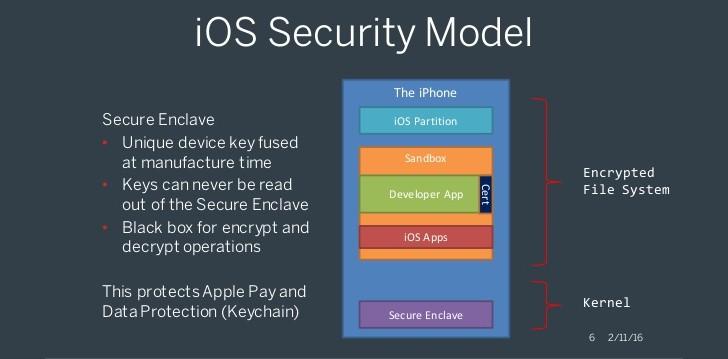

La seguridad de iOS comienza durante la fabricación, cuando se incorpora un código de cifrado único en cada dispositivo.

La seguridad del iPad y el iPhone comienza en la fábrica, donde se graban dos códigos especiales directamente en el hardware; el primero es un código que es único para cada dispositivo, mientras que el segundo código cambia de una línea de producto a otra. Así, por ejemplo, cada iPhone 5 tendrá su propio código único, más un código que lo identifica como iPhone 5.

iOS usa estos códigos, junto con algunos datos aleatorios llamados

entropía

, para generar una clave criptográfica maestra, que luego se almacena en un área dedicada de memoria llamada

almacenamiento borrable

. Aunque los códigos de hardware nunca cambian, la entropía asegura que este proceso, que ocurre cada vez que restaura su dispositivo, resulte en una clave diferente cada vez.

Posteriormente, cada archivo que se crea en el dispositivo se cifra con una clave separada derivada en parte del maestro; Debido a que los dispositivos iOS admiten el cifrado directamente en el hardware, este proceso suele ser rápido y transparente para el usuario, y da como resultado archivos que son ininteligibles sin la clave maestra.

Si alguna vez necesitas borrar completamente un dispositivo, por ejemplo, porque se lo han robado, porque lo estás vendiendo a otra persona o simplemente porque estás reinstalando iOS, todo lo que el sistema operativo necesita hacer es borrar el almacenamiento borrable. , y voilá

:

Todos los datos almacenados en el disco del dispositivo se vuelven inutilizables, aunque técnicamente todavía están allí. Cuando instala una nueva copia del sistema operativo, se genera una nueva clave maestra y el proceso comienza de nuevo.

Este enfoque basado en el almacenamiento es importante por dos razones: primero, es relativamente rápido y eficiente, que puede ahorrar tiempo en un momento crítico si, por ejemplo, solo hay una pequeña ventana de oportunidad para borrar el contenido del dispositivo cuando un ladrón lo enciende para ver si funciona. En segundo lugar, ayuda a extender la vida útil de la memoria flash del dispositivo, que solo se puede escribir tantas veces antes de que comience a fallar.

Ingrese el código de acceso

Aunque este esquema de seguridad puede ser útil cuando se requiere una limpieza rápida, no

no

proteja sus datos de miradas indiscretas, porque la clave utilizada para descifrar los datos se almacena directamente en el dispositivo, donde un pirata informático experto podría recuperarla fácilmente.

Aquí es donde entra en juego el código de acceso: cuando activa el bloqueo del código de acceso, se activa una tecnología llamada Protección de datos, lo que hace que se genere una nueva clave de cifrado; es usado

para codificar ciertos archivos que han sido marcados como de importancia crítica por el sistema operativo, como su Llavero, así como por aplicaciones individuales.

Fundamentalmente, el código de acceso en sí se usa como parte de la clave de cifrado y luego se descarta cuando el dispositivo se bloquea más tarde. De esta manera, iOS se vuelve físicamente incapaz de descifrar los datos hasta que el usuario vuelve a ingresar el código de acceso.

Debido a que el código de acceso no se almacena en ningún lugar del dispositivo, la única forma de descifrar los datos sin él es utilizar un enfoque de fuerza bruta: es decir, probar todos los códigos posibles hasta encontrar el correcto.

Las contraseñas de cuatro dígitos son fáciles de record

ar ... y fáciles de romper.El hecho de que el código de acceso no esté almacenado en su dispositivo es, dicho sea de paso, la razón por la que Apple no puede ayudarlo si ha perdido su código de acceso, y por qué iOS no puede desactivar automáticamente los códigos de acceso cuando está dentro de su casa. : El código de desbloqueo que elija se requiere físicamente para cifrar los datos y nunca se almacena en el dispositivo. Cualquier arreglo en contrario, incluso en nombre de la conveniencia, introduciría una vulnerabilidad de seguridad masiva y anularía efectivamente cualquier ventaja que ofrezca este tipo de cifrado en primer lugar.

El eslabón débil

Desafortunadamente, la dependencia de los códigos de acceso de la intervención humana los convierte en el eslabón más débil del esquema de protección de iOS. La gente es notoriamente mala al elegir la seguridad sobre la conveniencia, y muchos de nosotros, sin saberlo, debilitamos la seguridad de nuestros datos a través de prácticas deficientes de "higiene de seguridad".

Por ejemplo, iOS requiere de forma predeterminada códigos de acceso de cuatro dígitos, que la mayoría de la gente elige porque es más fácil ingresarlos con una sola mano en el teclado numérico grande. De acuerdo a

Informe técnico de seguridad de Apple

, un atacante malintencionado que obtiene acceso al contenido de un dispositivo podría anular un código de acceso de cuatro dígitos en poco más de un minuto, usando nada más sofisticado que un programa simple que prueba las 10,000 combinaciones posibles.

Pero se pone peor

La investigación ha mostrado

que muchas personas eligen contraseñas extremadamente débiles como "0000" y "1234", lo que brinda a los posibles piratas informáticos un medio de ataque fácil. De hecho, existe una probabilidad mayor que una entre cinco de que puedan obtener acceso a su teléfono con solo cinco intentos, simplemente adivinando las opciones más comunes.

Elegir mejores contraseñas

Es posible utilizar el teclado numérico con contraseñas de más de cuatro dígitos, siempre que estén compuestas exclusivamente por dígitos.

Afortunadamente, no se necesita mucho esfuerzo para aumentar drásticamente la seguridad de sus contraseñas. Para empezar, si le gustan los códigos numéricos porque son fáciles de ingresar usando el teclado en pantalla, le alegrará saber que iOS usa el mismo mecanismo de entrada incluso si elige un código de más de cuatro dígitos. Para habilitarlo, abra la aplicación Configuración y vaya a

General

, luego toque

Código de bloqueo

, donde puedes girar

Código de acceso simple

apagado. Si ahora habilita las contraseñas y elige una que esté compuesta

solo

de dígitos, iOS proporcionará el teclado numérico cuando intente desbloquear su dispositivo.

Por supuesto, esto también les dice a los atacantes que su código es un número, lo que les da una ventaja para romperlo; sin embargo, cada dígito adicional aumenta diez veces la cantidad de tiempo requerido para un ataque de fuerza bruta, lo que ciertamente es

mucho

mejor que nada. Por ejemplo, según las estimaciones de Apple, un código de seis dígitos requeriría alrededor de 22 horas para romperse, mientras que un código de nueve dígitos podría romperse.

solo

en dos años y medio.

Esto me lleva a un punto crucial: un código de acceso no es una solución mágica que protege sus datos por toda la eternidad, sino que

te da tiempo

antes de que esos datos caigan en manos equivocadas. Con suficiente tiempo y recursos, casi cualquier mecanismo de cifrado puede ser derrotado; por lo tanto, su objetivo debe ser elegir un código de acceso cuya longitud le dé tiempo suficiente para neutralizar los efectos de perder sus datos.

Ganando tiempo

Por ejemplo, lo más probable es que su ladrón de variedades de jardín encienda un dispositivo robado lo antes posible para asegurarse de que funciona, y posiblemente buscará una puntuación rápida como sus credenciales de banca en línea. En este caso, incluso un código de acceso no trivial de cuatro dígitos le dará tiempo suficiente para iniciar sesión en Buscar mi iPhone y borrar de forma remota el contenido del teléfono mucho antes de que el ladrón pueda tener en sus manos.

Los delincuentes más sofisticados, por otro lado, sacarán inmediatamente cualquier tarjeta SIM y solo encenderán el dispositivo fuera del alcance de los puntos de acceso inalámbricos abiertos, ganando todo el tiempo del mundo para encontrar su camino hacia sus datos personales. En este caso, su elección de contraseña debe ser acorde con la cantidad de tiempo que desea que la información en el dispositivo permanezca inaccesible.

Por ejemplo, un código de acceso numérico de seis dígitos probablemente le dará tiempo suficiente para restablecer todas sus contraseñas críticas, como las que usa para acceder a sus cuentas de correo electrónico y sitios web bancarios.

Si, por otro lado, mantiene datos confidenciales en el dispositivo que podrían permanecer "calientes" durante años (documentos legales, por ejemplo), puede ser necesario un código de acceso alfanumérico largo para asegurarse de que al menos

intentado

aplicar un buen nivel de atención para mantener segura esa información.

Encontrar el equilibrio adecuado entre comodidad y seguridad no es tan difícil una vez que comprende cómo funcionan las contraseñas; Es probable que se pueda contar con Apple para solucionar las nuevas vulnerabilidades que se encuentren en su sistema operativo de manera oportuna, pero sus dispositivos solo serán tan seguros como los códigos de bloqueo que elija.

Después de todo, como

los diseñadores de armas nucleares han descubierto

, el mecanismo de seguridad más sofisticado se deshace fácilmente mediante el tipo de combinación

un personaje de una sátira de ciencia ficción llevaría en su equipaje

.