Un nuevo artículo de Henry Herrington, estudiante de informática de la Universidad de Princeton, demuestra que una papeleta en PDF pirateada puede mostrar un conjunto de votos al votante, pero votos diferentes después de que se envía por correo electrónico, o se carga, a los funcionarios electorales que realizan el conteo.

Para los votantes en el extranjero o los votantes con discapacidades, muchos estados ofrecen "Voto por correo accesible a distancia" o RAVBM, un sistema que les permite a los votantes descargar e imprimir una boleta de voto en ausencia, completarla a mano en papel y enviarla físicamente. devuélvalo por correo. Algunos estados usan productos comerciales, mientras que otros han desarrollado sus propias soluciones. En general, esta forma de RAVBM se puede hacer adecuadamente segura, principalmente porque los votantes hacen sus propias marcas en el papel.

En algunas formas de RAVBM, el votante puede completar la boleta usando una aplicación en su computadora antes de imprimirla y enviarla por correo. Esto es menos seguro: si el malware en la computadora del votante ha "pirateado" la aplicación de votación, lo que se imprime puede diferir de lo que el votante indicó en la pantalla, y los votantes no son muy buenos para revisar las impresiones y notar tales cambios.

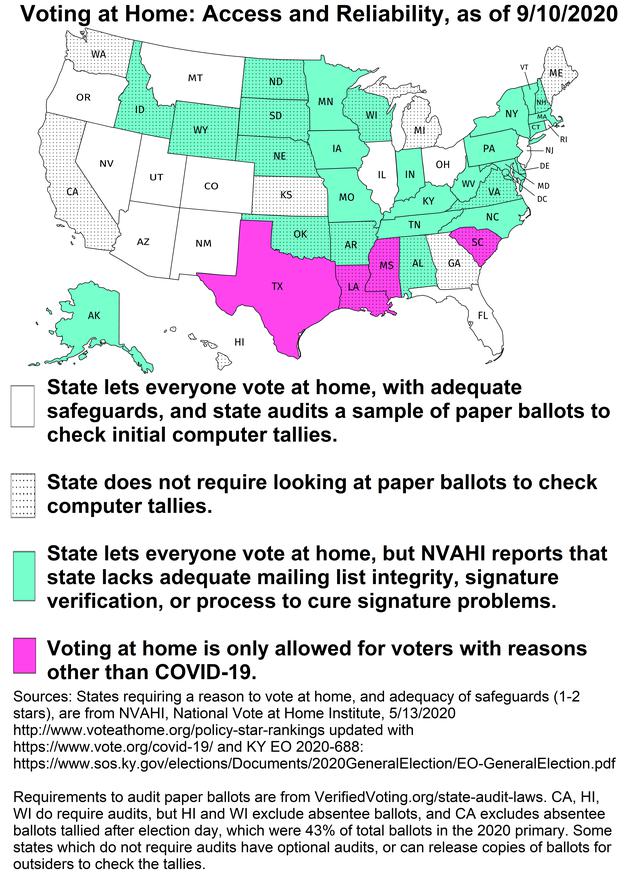

La forma más peligrosa de RAVBM es la que permite la devolución de papeletas electrónicas, en la que el votante carga o envía por correo electrónico un archivo PDF. Treinta estados permiten a los votantes en el extranjero devolver boletas electrónicas, ya sea por correo electrónico, fax o cargar un portal web, como se muestra en la Tabla 5 (páginas 34 y 35) del artículo más extenso de Herrington, Ballot Acrobatics: Altering Electronic Ballots using Internal PDF Scripting.

El peligro es que el malware en la computadora del votante pueda enviar un archivo PDF diferente al que el votante ha visto y verificado. Un pirata informático que quisiera robar una elección podría propagar dicho malware a miles de computadoras de votantes. El malware podría alterar el funcionamiento de la aplicación de votación, el visor de PDF, el navegador o el software de carga/correo electrónico. Existe un claro consenso científico al respecto: según "Asegurando el voto, protegiendo la democracia estadounidense", un informe de 2018 publicado por el Academias Nacionales de Ciencias, Ingeniería y Medicina: Internet “no debe utilizarse para la devolución de papeletas marcadas. . . ya que ninguna tecnología conocida garantiza el secreto, la seguridad y la verificabilidad de una boleta marcada transmitida por Internet”.

La devolución de boletas electrónicas es promovida por proveedores de tecnología, Democracy Live y Voatz; y por Nevada, con su propio sistema EASE, que brinda a los votantes “la opción de guardar los materiales de la boleta como un archivo PDF y enviar el documento por correo electrónico como un archivo adjunto a la oficina del secretario del condado o del registrador respectivo”. Democracy Live utiliza OmniBallot, un método electrónico de entrega y devolución de boletas.

En todos estos casos, la boleta "final" que revisa el votante es un archivo PDF.* Los proveedores de aplicaciones electorales confían implícitamente en su intuición de que "es un documento" y nosotros, los humanos, creemos que podemos leer un documento. . A las 8:32 en este video promocional de Democracy Live, “esta boleta resulta ser un documento”. Claramente, en el video, es un PDF, visto en un visor de PDF, y por Spectre y Halderman (2021) sabemos que es un PDF.

Ya es bastante peligroso que el PDF que ve no sea el PDF que se transmite al administrador electoral. Pero incluso si fuera el mismo archivo PDF, lo que ve ahora no es necesariamente lo que obtiene. más tarde.

Un artículo reciente de Herrington, "Alteración de papeletas electrónicas mediante secuencias de comandos en PDF", contiene una demostración en vivo (en la página 2) de una papeleta en PDF que cambia los votos marcados de un minuto a otro. Por supuesto, una elección real hacker no produciría un PDF cuyos votos cambian cada minuto; el votante podría notarlo. El modelo de amenaza real está entre el tiempo de verificación y el tiempo de conteo de votos. Herrington demuestra un cambio minuto a minuto para comodidad de sus lectores.

Un votante puede marcar una boleta con la aplicación EASE, Voatz o Democracy Live proporcionada por la oficina electoral de su condado y luego inspeccionarla con un navegador o un visor de PDF:

Al inspeccionar la boleta, el votante podría pensar que ha verificado su selección de candidatos. Luego, envía por correo electrónico o carga esta boleta en PDF, según las instrucciones.

Pero cuando el administrador electoral procesa ese mismo archivo PDF para contar los votos, el óvalo relleno se ha movido de un nombre a otro:

¡La votación ha sido pirateada!

Los archivos PDF no son estáticos; contienen software de programa activo. Si un pirata informático ha infectado miles de computadoras domésticas de votantes con malware para robar votos, ese malware puede corromper el funcionamiento de la aplicación oficial de marcado de boletas para producir archivos PDF dinámicos.

Puede pensar, "probablemente mi computadora no esté pirateada, así que correré ese riesgo". Pero el riesgo real no es solo su computadora. Un pirata informático puede propagar el mismo malware a las computadoras de miles de sus compañeros. ciudadanos, y robar sus votos en esa misma elección, y el resultado de la elección puede ser alterado. Eso no es democracia, eso es hackocracia.

En conclusión:Marque sus boletas en papel físico. Y dígales a sus funcionarios electorales estatales y locales que no adopten la devolución de boletas electrónicas. Por ejemplo, puede referirlos a este informe de 2020 de la Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA), que dice: “La devolución de boletas electrónicas es de alto riesgo. La devolución de boletas electrónicas, la entrega digital de una boleta votada a la autoridad electoral, enfrenta importantes riesgos de seguridad para la integridad de las boletas votadas, la privacidad de los votantes y la disponibilidad del sistema. No existen controles de compensación para gestionar el riesgo de devolución de papeletas electrónicas utilizando las tecnologías actuales. Si bien muchos riesgos asociados con la devolución de boletas electrónicas tienen un análogo físico con el riesgo asociado con el envío de boletas por correo, la comparación puede pasar por alto que los sistemas electrónicos brindan la oportunidad de afectar rápidamente la votación a gran escala”.

*El uso de PDF para este propósito en Democracy Live y Voatz está confirmado por un análisis independiente revisado por pares: (1) Spectre, Michael y J. Alex Halderman. “Análisis de seguridad del sistema de votación en línea Democracy Live”. 30º Simposio de seguridad de USENIX (USENIX Security 21), 2021; y (2) Spectre, Michael A., James Koppel y Daniel Weitzner. "La boleta se rompe antes de la cadena de bloques: un análisis de seguridad de Voatz, la primera aplicación de votación por Internet utilizada en las elecciones federales de EE. UU.". 29º Simposio de seguridad de USENIX (USENIX Security 20), 2020; y (3) el uso de PDF en EASE se indica en lenguaje sencillo en el sitio web de Nevada.

Archivado como: Sin categoría Etiquetado con: VotaciónComentarios

Di lo que piensas Cancelar respuesta

Lo que discutimos

AACSbitcoinProtección contra copia de CDCensuraCITPCompetenciaDerechos de autorPolítica de ciberseguridadDMCADRMEeducaciónÉticaEventosFacebookFCCGovernoTransparencia del gobiernoCaso GroksterHumorPolítica de innovaciónLeyGestión de InternetMedios de comunicaciónNSAOnline CommunitiesSecurityPrincipalSeguridadPredicciones itySpamSuper -DMCAsurveillanceTech/Law/Policy BlogsTecnología y libertadtransparenciaMundos virtualesVotaciónIntervencionesWPMContribuidores

Archivos por mes

autor iniciar sesiónVolver a la parte superior de la página

Copyright © 2022 ·Tema educativo en Genesis Framework · WordPress · Iniciar sesión