Představa, že by kvantový počítač mohl jednoho dne zlomit bitcoin, se rychle prosazuje. Je to proto, že kvantové počítače se stávají dostatečně výkonnými na to, aby počítaly s velkými prvočísly, což je kritická součást kryptografie veřejného klíče bitcoinu.

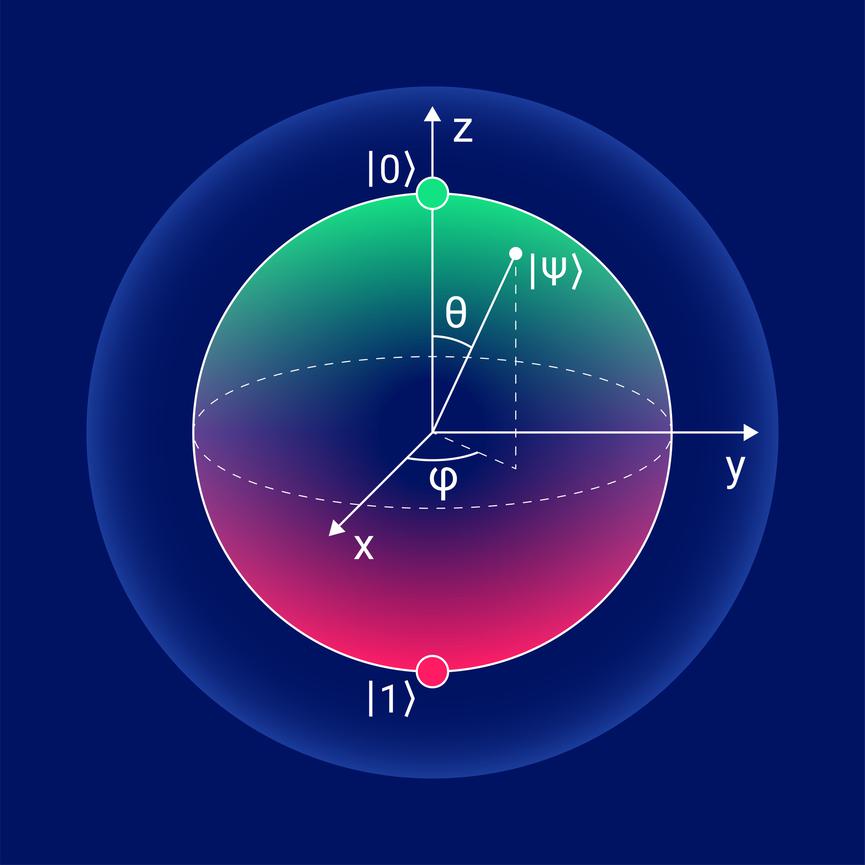

Kvantové počítače se k dosažení tohoto výkonu spoléhají na to, co je známé jako Shorův algoritmus. Shorův algoritmus dramaticky zkracuje čas potřebný k vyřešení problémů faktorizace. Je také šitý na míru pro kvantové výpočty, protože využívá „superpozici“ stavů používaných v kvantových počítačích.

Uvolnění kryptografie veřejného klíče

Zabezpečení vytváření peněženky a podepisování transakcí je založeno na kryptografii s veřejným klíčem. Co je kryptografie s veřejným klíčem?

Začněme tím, že bitcoinový protokol se při vytváření soukromého klíče a jeho odpovídajícího veřejného klíče opírá o algoritmus digitálního podpisu elliptické křivky (ECDSA). Uživatelé bitcoinů by měli vědět o obou.

Veřejné klíče využívají hašovací funkci k vytvoření veřejné adresy vašeho bitcoinu (s čím posíláte a přijímáte prostředky). Tento veřejný klíč samotný měl být sdílen s ostatními uživateli. Skutečnost, že uživatelé kryptoměn se cítí nuceni skrýt svůj veřejný klíč, naznačuje, že systém klíčů je ze své podstaty chybný.

Soukromé klíče se používají k podepisování a ověřování transakcí, a proto jsou uchovávány v tajnosti.

Zatímco veřejný klíč uživatele lze matematicky odvodit z jeho soukromého klíče, soukromé klíče z veřejných klíčů odvodit nelze. Tato „jednosměrná funkce“ je závislá na neschopnosti jakéhokoli klasického počítače snadno faktorizovat velká prvočísla.

The Magic of Shor's Algorithm

V roce 1994 odhalil matematik Peter Shor kvantový algoritmus, který ve skutečnosti dokáže odvodit soukromý klíč z veřejného klíče. Shorův algoritmus toho dosahuje snížením počtu kroků potřebných k nalezení prvočinitelů velkých čísel.

Zatímco klasický počítač může zredukovat jakýkoli problém s faktorem na záležitost hledání objednávky, nemůže vyřešit problém hledání objednávky sám. Kvantové počítače jsou však výjimečně účinné při řešení tohoto problému s hledáním objednávek. Je to proto, že jejich zrychlení oproti klasickým algoritmům je exponenciální.

Pomocí Shorova algoritmu může kdokoli s dostatečně výkonným kvantovým počítačem – zhruba 2300 qubitů (zdroj) – znovu vytvořit soukromý klíč z jeho odpovídajícího veřejného klíče.

Jakmile je znám soukromý klíč, může útočník vytvořit digitální podpis, který lze ověřit příslušným veřejným klíčem. Jak můžete mít podezření, umožňuje útočníkovi přístup k prostředkům na účtu uživatele. V závislosti na účtu může mít útočník také přístup k dalším podrobnostem o uživateli. Zde se krádež identity stává velmi reálnou možností.

Rozpoznání toho, kdo je zranitelný.

V začátcích bitcoinu sloužil veřejný klíč uživatele jako jeho přijímací adresa. Výsledkem bylo, že kdokoli provádějící bitcoinové transakce mohl snadno zobrazit veřejný klíč příjemce.

Odborníci na kryptografii si však brzy uvědomili, že tyto adresy „pay to public key“ (p2pk) mohou být někdy zneužity. V roce 2010 začali uživatelé bitcoinů nahrazovat své adresy p2pk adresami „pay to pubkey hash“ (p2pkh) (používá se dodnes).

Ne náhodou by znovu použité adresy p2pkh neměly být považovány za bezpečné. Jakmile někdo převede prostředky z adresy p2pkh, jeho veřejný klíč se stane veřejným. V důsledku toho v současné době mnoho peněženek brání uživatelům v opětovném použití adresy.

Celkem zhruba čtvrtina všech bitcoinů zůstává na těchto dvou typech adres (p2pk a reused p2pkh). Tyto mince se nakonec stanou vysoce zranitelnými vůči krádeži, protože kdokoli s výkonným kvantovým počítačem bude schopen vypočítat soukromý klíč z takové adresy.

I když většina bitcoinových investorů již nepoužívá adresy p2pk, zůstávají vůči nim beztak zranitelní. Jakmile kvantový počítač veřejně odvodí soukromý klíč z veřejného klíče, cena bitcoinu s největší pravděpodobností spadne.

Krádež transakce

Útočník, který může provést (živou) únos transakce, bude muset v krátké době provést několik úkolů. Po spuštění Shorova algoritmu k odvození soukromého klíče musí útočník vytvořit, podepsat a vysílat konfliktní transakci.

Všechny tyto kroky lze provést v krátké době, pokud je k dispozici výkonný kvantový počítač. Výsledek bude podobný útoku s dvojitou útratou, s výjimkou, že útočník je jediným příjemcem.

Podnikavý těžař může spojit tento útok únosu transakcí se sobeckým těžařským útokem. Při dostatečném kvantovém výpočetním výkonu by těžař mohl vytvořit svůj vlastní tajný řetězec a selektivně publikovat bloky do veřejného řetězce.

Tímto způsobem kvantový útočník způsobí reorganizaci veřejného řetězce (odvrácení řetězce). V tomto scénáři útočník získá všechny prostředky a zablokuje odměny obsažené ve všech utracených transakcích – v nyní přepsaných transakcích.

Viditelnost hlavního a veřejného klíče

Uživatelé bitcoinů, kteří chtějí uchovat své transakce v soukromí, mohou být zmařeni společnostmi jako Glassnode a Chain Analysis. Tyto společnosti přistupují k protokolům a kompilují je z mempoolu uzlu a prohlížejí veřejné klíče pro každou transakci v procesu.

Veřejné klíče mohou být stejně brzy znovu zveřejněny. Upgrade bitcoinu s názvem Taproot má za cíl zviditelnit všechny veřejné klíče na blockchainu. Základem tohoto upgradu je učinit bitcoinové transakce flexibilnější (například umožnit používání nových typů podpisů).

Zviditelněním veřejných klíčů Taproot samozřejmě zvýší kvantovou zranitelnost bitcoinů. Kritici zpochybňují ospravedlnění takového upgradu, protože bitcoin funguje především jako uchovatel hodnoty.

Žádná snadná řešení

Vzhledem k těmto výzvám se zdá být oprávněné nařídit, aby se všechny bitcoiny přesunuly na novou adresu p2pkh. Kromě právních komplikací, které by to mohlo přinést, je nepravděpodobné, že by posloužil jako dlouhodobé řešení.

Kvantové počítače se nakonec stanou dostatečně rychlými, aby překonaly i ochranu p2pkh. Místo toho se zdá, že zavedení kvantově odolné kryptografie je nejschůdnější možností, jak se s touto výzvou vypořádat.

Quantum Resistant Ledger (QRL) hraje v tomto procesu klíčovou roli. Kryptoměna zahrnuje kvantově odolné schéma podpisu založené na hash s názvem XMSS (eXtended Merkle Signature Scheme). V případě potřeby může QRL také aktualizovat toto podpisové schéma, aniž by byla ohrožena jeho bezpečnost.

QRL však nevytvořilo pouze samostatný post-kvantový blockchain. Vytvořila také enQlave, ethereovou peněženku, která zajišťuje jakýkoli zůstatek etheru nebo tokenu erc20 před kvantovou krádeží. Tato inovace zahrnuje ověřování podpisu XMSS na ethereu.

Peter Waterland založil QRL poté, co dospěl k závěru, že kvantové počítače představují smrtelnou hrozbu pro kryptoměny.

Poznámka na závěr

Pokoušet se opravit tyto problémy před příchodem kvantových počítačů je trochu opojné. Je to obdoba přestavby motoru auta, když motor běží a jede z kopce. Na úpatí kopce auto přejede přes útes, pokud nedokončíte včas. Implementace Taproot je podobná tomu, že máte současně otevřenou škrticí klapku.

Bitcoinoví investoři, kteří věří, že kvantové výpočty zůstávají vzdálenou hrozbou, riskují, že budou touto technologií zaslepeni.

Kvantové výpočty již pokročily rychle, mnohem rychleji, než mnozí vědci předpovídali. A protože technologické společnosti nadále nalévají miliony dolarů do výzkumu a vývoje, nelze nic považovat za samozřejmost.

Pro investory do kryptoměn, kteří chtějí zaujmout proaktivní přístup k zabezpečení blockchainu, se řešení s postkvantovou kryptografií jeví jako jejich nejlepší dlouhodobá sázka.

V současnosti je Quantum Resistant Ledger jedinou blockchainovou společností, která se věrohodně pohybuje tímto směrem. Zapojte se dnes do diskuze o budoucnosti postkvantové kryptografie na našem discord kanálu.

Zobrazit více od Benzinga

© 2021 Benzinga.com. Benzinga neposkytuje investiční poradenství. Všechna práva vyhrazena.