Нов документ от Хенри Херингтън, студент по компютърни науки в Принстънския университет, демонстрира, че хакната PDF бюлетина може да показва един набор от гласове на гласоподавателя, но различни гласове, след като бъде изпратен по имейл – или качен – на изборните длъжностни лица, извършващи преброяването.

За гласоподавателите в чужбина или гласоподавателите с увреждания много щати предоставят „Отдалечено достъпно гласуване по пощата“ или RAVBM, система, която позволява на гласоподавателите да изтеглят и отпечатват бюлетина за отсъствие, да я попълват на ръка на хартия и физически изпратете го обратно по пощата. Някои държави използват търговски продукти, докато други са разработили свои собствени решения. Като цяло тази форма на RAVBM може да бъде направена адекватно защитена, главно защото избирателите правят свои собствени белези на хартията.

В някои форми на RAVBM избирателят може да попълни бюлетината с помощта на приложение на компютъра си, преди да я отпечата и изпрати по пощата. Това е по-малко сигурно: ако зловреден софтуер на компютъра на избирателя е „хакнал“ приложението за гласуване, какво се отпечатва може да се различава от това, което избирателят е посочил на екрана, а избирателите не са много добри в преглеждането на разпечатките и забелязването на подобни промени.

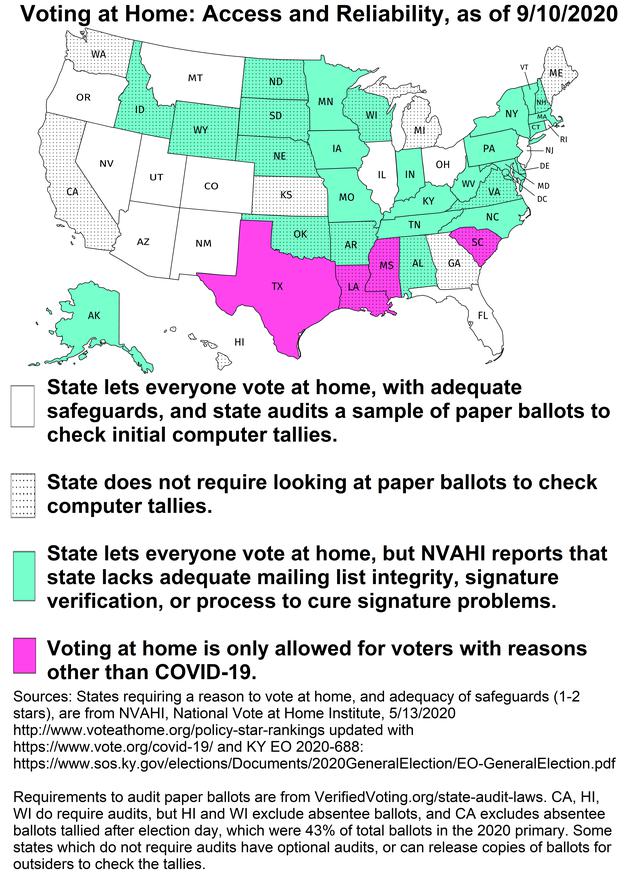

Най-опасната форма на RAVBM е тази, която позволява електронно връщане на бюлетини, при което избирателят качва или изпраща по имейл PDF файл. Тридесет щата позволяват на гласоподавателите в чужбина да връщат електронни бюлетини чрез имейл, факс или качване на уеб портал, както е показано в Таблица 5 (страници 34-35) от по-дългата статия на Херингтън, Акробатика на бюлетините: Промяна на електронни бюлетини с помощта на вътрешни PDF скриптове.

Опасността е, че зловреден софтуер на компютъра на гласоподавателя може да изпрати различен PDF файл от този, който избирателят е прегледал и проверил. Хакер, който иска да открадне избори, може да разпространи такъв зловреден софтуер на хиляди компютри на избиратели. Зловреден софтуер може да промени работата на приложението за гласуване, програмата за преглед на PDF, браузъра или софтуера за имейл/качване. Има ясен научен консенсус по този въпрос: Според „Осигуряване на гласуването, защита на американската демокрация“, доклад от 2018 г., публикуван от Национални академии на науките, инженерството и медицината: интернет „не трябва да се използва за връщане на маркирани бюлетини. . . тъй като нито една известна технология не гарантира тайната, сигурността и възможността за проверка на маркирана бюлетина, предадена по интернет.

Връщането на електронни бюлетини се насърчава от доставчици на технологии, Democracy Live и Voatz; и от Невада, със собствена система EASE, която дава на гласоподавателите „опцията да запазят материалите за бюлетините като PDF файл и да изпратят документа като прикачен файл по имейл до съответния окръжен чиновник или служба по вписванията“. Democracy Live използва OmniBallot, електронен метод за доставяне и връщане на бюлетини.

Във всички тези случаи „окончателната“ бюлетина, която избирателят преглежда, е PDF файл.* Доставчиците на изборни приложения имплицитно разчитат на интуицията ви, че „това е документ“, а ние, хората, мислим, че можем да прочетем документ . В 8:32 в това промоционално видео на Democracy Live, „тази бюлетина е документ“. Ясно е, че във видеото това е PDF, гледан в програма за преглед на PDF файлове, а от Spectre and Halderman (2021) знаем, че е PDF.

Достатъчно опасно е, че PDF файлът, който разглеждате, може да не е PDF файлът, който е предаден на администратора на изборите. Но дори да беше същият PDF файл, това, което виждате сега, не е непременно това, което получавате по късно.

Неотдавнашна статия от Херингтън, „Промяна на електронни бюлетини с помощта на PDF скриптове“, съдържа демонстрация на живо (на страница 2) на PDF бюлетина, която променя кои гласове се отбелязват от една минута до следващата. Разбира се, истински избори хакерът не би създал PDF файл, чиито гласове се променят всяка минута; избирателят може да забележи това. Истинският модел на заплаха е между времето за проверка и времето за преброяване на гласовете. Херингтън демонстрира промяна минута по минута за удобство на своите читатели.

Гласоподавателят може да маркира бюлетина с помощта на приложението EASE, Voatz или Democracy Live, предоставено от избирателната служба на неговия окръг, след което да я прегледа с помощта на браузър или програма за преглед на PDF:

Преглеждайки бюлетината, гласоподавателят може да си помисли, че е потвърдил своя избор на кандидати. След това изпраща по имейл или качва тази PDF бюлетина, както е указано.

Но когато изборният администратор обработва същия PDF файл, за да преброи гласовете, попълненият овал се е преместил от едно име на друго:

Гласуването е хакнато!

PDF файловете не са статични; те съдържат активен програмен софтуер. Ако хакер е заразил хиляди домашни компютри на гласоподаватели със зловреден софтуер за кражба на гласове, този зловреден софтуер може да повреди работата на официалното приложение за маркиране на бюлетини, за да създаде динамични PDF файлове.

Може да си помислите, „компютърът ми вероятно не е хакнат, така че ще поема този риск.“ Но истинският риск не е само вашият компютър. Един хакер може да разпространи същия злонамерен софтуер в компютрите на хиляди ваши колеги граждани и да открадне гласовете им на същите тези избори – и изборният резултат може да бъде променен. Това не е демокрация, това е хакокрация.

В заключение: Отбележете бюлетините си на хартия. И кажете на вашите държавни и местни изборни служители да не приемат електронно връщане на бюлетини. Например, можете да ги насочите към този доклад от 2020 г. на Агенцията за киберсигурност и сигурност на инфраструктурата на САЩ (CISA), който казва: „Връщането на електронни бюлетини е висок риск. Електронното връщане на бюлетини, цифровото доставяне на гласувана бюлетина обратно до изборния орган, е изправено пред значителни рискове за сигурността за целостта на гласуваната бюлетина, неприкосновеността на личния живот на избирателите и наличността на системата. Няма компенсиращи контроли за управление на риска от връщане на електронни бюлетини с помощта на настоящите технологии. Въпреки че много рискове, свързани с връщането на електронни бюлетини, имат физически аналог с риска, свързан с изпращането на бюлетини по пощата, сравнението може да пропусне, че електронните системи предоставят възможност за бързо повлияване на гласуването в мащаб.

*Използването на PDF за тази цел в Democracy Live и Voatz е потвърдено от независим рецензиран анализ: (1) Spectre, Michael и J. Alex Halderman. „Анализ на сигурността на системата за онлайн гласуване Democracy Live.“ 30-ти симпозиум по сигурността на USENIX (USENIX Security 21), 2021 г.; и (2) Спектър, Майкъл А., Джеймс Копел и Даниел Вайцнер. „Бюлетината е разбита преди блокчейна: анализ на сигурността на Voatz, първото приложение за гласуване по интернет, използвано във федералните избори в САЩ.“ 29-ти симпозиум по сигурността на USENIX (USENIX Security 20), 2020 г.; и (3) използването на PDF в EASE е посочено на ясен език на уеб сайта на Невада.

Пила под: Некатегоризирано Маркирано с: ГласуванеКоментари

Кажете какво мислите Отказ на отговор

Freedom to Tinker се организира от Центъра за политика в областта на информационните технологии на Принстън, изследователски център, който изучава цифровите технологии в обществения живот. Тук ще намерите коментари и анализи от дигиталната граница, написани от преподаватели, студенти и приятели на Центъра.

Какво обсъждаме

AACSbitcoinCD Copy ProtectioncensorshipCITPCompetitionCopyrightcybersecurity policyDMCADRMEducationethicsEventsFacebookFCCGGovernmentGovernmenttransparencyGrokster CaseHumorInnovation PolicyLawManaging the Internet-PetenterToLinkMediaMisleading erPredictionsPrincetonPrivacyPublishingПрепоръчително четенеSecrecySecuritySpamSuper -DMCAsurveillanceTech/Law/Policy BlogsTechnology and FreedomtransparencyVirtual WorldsVotingWiretappingWPMContributors

Archives by Month

autor log inВръщане към началото на страницата

Авторско право © 2022 · Образователна тема в Genesis Framework · WordPress · Вход